Tor Browser 5xg5k

- 11.5.2

- |

- Freeware

TOR, ein Akronym für The Onion Router, ist nicht nur ein weiterer Webbrowser. Der Betrieb basiert auf einem globalen Computernetzwerk von Servern (Knoten), deren Liste öffentlich ist. Diese Server haben eine besondere Hauptfunktion: die Anonymität der Benutzer während einer Webbrowsersitzung zu wahren (Forumsaustausch, Verlauf, Anti-Tracking, etc.). In der Öffentlichkeit nicht sehr bekannt, taucht es oft in den Nachrichten in Fällen auf, in denen es um Darknet geht, und aus gutem Grund gewährt TOR Zugang zum Dunklen Netz und umgeht die Zensur.

Installation und Einweisung in den TOR-Browser c4c3g

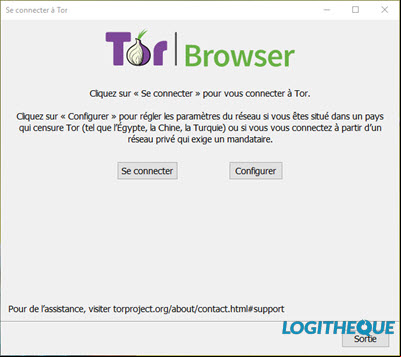

Das TOR-Installationsprogramm ist klassisch. Die Installation ist nur eine Frage von wenigen Sekunden. Dennoch ist es eindeutig nicht der einfachste Browser für Anfänger. Glücklicherweise können Benutzer auf die vielen materialien und Foren zurückgreifen, die dem Tool gewidmet sind, um ihre Anung zu erleichtern. Um TOR zu starten, klicken Sie einfach auf die Schaltfläche „Verbinden“.

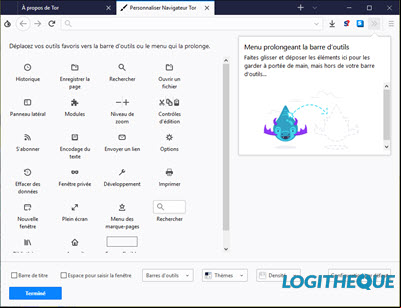

Wenn Sie bereits den Firefox-Browser verwendet haben, werden Sie feststellen, dass TOR ihm sehr ähnlich ist. Tatsächlich ist TOR eine sehr modifizierte Version von Firefox. Infolgedessen behält es einige seiner Funktionen wie das Design und einige Menüs bei.

So können Sie die Programmoberfläche anen, indem Sie Themen anwenden und eigene Symbolleisten erstellen, um die Bedienung zu erleichtern. Aus Datenschutzgründen solltest du jedoch nicht erwarten, dass du einen Firefox Bis. Sie werden feststellen, dass die Benutzeroberfläche des Programms sehr einfach ist und aus einer Adressleiste, einer anbaren Symbolleiste und einem Menü besteht.

Hauptmerkmale und Leistung 4i6u

Was die Navigation betrifft, so werden Sie eine gewisse Langsamkeit im Vergleich zu einem herkömmlichen Browser feststellen. Tatsächlich durchläuft Ihre Verbindung das Netzwerk der digitalen Server, was sich auf die Darstellung der Seiten auswirkt und den Eindruck einer langsameren Verbindung erweckt als in normalen Zeiten.

Der Browser unterstützt Firefox-Erweiterungen. So können Sie den umfangreichen Katalog der verfügbaren Zusatzmodule nutzen. Sie werden auch feststellen, dass die Software kein Benutzerkontensystem hat. Es ist daher nicht möglich, TOR zwischen seinen verschiedenen Geräten zu synchronisieren.

Im Gegensatz zu herkömmlichen Browsern erlaubt TOR standardmäßig, Zensur und andere geografische Einschränkungen zu umgehen. Der Browser ist auch das Tor zum Dark Web, wo es viele illegale Inhalte gibt, aber das ist eine andere Geschichte.

Die Navigation auf den Seiten des TOR-Netzwerks erfolgt über Links mit der Erweiterung .onion. Einige dieser Websites werden auf Plattformen wie Hidden Wiki oder Suchmaschinen wie Ahmia verwiesen. Es ist unmöglich, mit einem normalen Browser wie Chrome oder Firefox auf diese Seiten zuzugreifen.

Der TOR Browser ist nicht nur ein Werkzeug für den Zugriff auf das Dark Web. Es bietet auch Zugang zu einer unglaublichen Menge an Wissen über Universitätsseiten und andere internationale wissenschaftliche Datenbanken in.onion.

Schließlich kann TOR einfach dazu verwendet werden, die Anonymität zu wahren, indem dem Benutzer eine neue IP-Adresse zugewiesen wird.

Ist TOR sicher genug? 366h5a

Der Benutzer geht nicht verloren und kann die Software als klassischen Browser nutzen, aber TOR ist kein Werkzeug wie jedes andere. Es ermöglicht dem Benutzer, fast jeden Aspekt seiner Privatsphäre zu verwalten. Durch Anklicken des Zwiebelsymbols oben links kann der Benutzer nämlich „seine Identität zurücksetzen“ und die Sicherheitsstufe anen.

Mit diesem Schieberegler können Sie bestimmte Webfunktionen deaktivieren, die entführt werden können, um die Maschinensicherheit oder Ihre Anonymität anzugreifen. Zu den Web-Funktionen gehören HTML5 und Javascript, die die Anzeige bestimmter Inhalte steuern.

TOR ist standardmäßig mit zwei Erweiterungen ausgestattet:

- HTTPS Everywhere, das, wie der Name schon sagt, das HTTPS-Protokoll auf besuchten Websites ermöglicht.

- Kein Skript, mit dem Sie Javascript und Flash mit einem Klick deaktivieren können, abhängig von den besuchten Websites. Kein Skript erlaubt es Ihnen auch, die Ausnutzung von Spectrum- und Meltdown-Schwachstellen zu blockieren.

Dank des Netzwerks von verschlüsselten Servern ist TOR in der Lage, Ihre echte IP-Adresse zu verstecken. Wie bei einem VPN weist Ihnen der Browser eine andere IP-Adresse zu, die hochsicher ist und nicht anfällig für den PSTN-Webfehler ist, der es ermöglicht, Benutzer zu identifizieren, selbst wenn sie ein VPN verwenden.

TOR führt keine Verlaufs- oder Browsersitzung und ist auf Anonymität angewiesen, aber wie sieht es mit dem Schutz der Benutzer vor bösartigen Websites und Software aus? Im Gegensatz zu dem, was man sich vorstellen kann, aktiviert TOR das Schutzmodul nicht standardmäßig gegen irreführende und gefährliche Inhalte.

Auch wenn diese Funktion aktiviert ist, bleibt der Benutzer in Bezug auf den Phishing-Schutz stärker exponiert als bei einem Browser wie Chrome oder Firefox. Wenn Sie TOR als Haupt-Browser verwenden, sollten Sie daher Vorsicht walten lassen.

TOR ist transparent. Auf dem Quellprojekt-Blog sind alle Informationen über die Datenschutzerklärung des Browsers detailliert beschrieben, jedoch sind 2018 mehrere Dokumente über die Finanzierung des Projekts durchgesickert. Es wird berichtet, dass TOR mehrere Mittel von US-Regierungsstellen erhalten hat.

Unsere Meinung zu TOR 5vr6g

TOR ist zweifellos der effektivste Browser in Bezug auf den Datenschutz. Obwohl die Software eindeutig nicht der intuitivste Browser ist, bleibt sie dennoch zugänglich. Den Entwicklern ist es im Laufe der Jahre gelungen, das richtige Gleichgewicht zwischen Sicherheit und Komfort zu finden, einschließlich eines Schiebers zur Anung des Sicherheitsniveaus von TOR. Außerdem sind die meisten Mängel des Programms (Langsamkeit auf einigen Seiten, schlecht angezeigte Inhalte, Fehlen eines Benutzerkontos) nicht wirklich Mängel, da sie einen zusätzlichen Schutz darstellen.

Rédigé par : Die Redaktion Logithèque